Halo teman-teman developer yang peduli keamanan! 🔐

Pernahkah kamu merasa khawatir tentang keamanan data dalam aplikasi yang kamu buat? Atau mungkin kamu baru saja mendapat tugas untuk mengimplementasikan enkripsi di aplikasi Go dan merasa overwhelmed dengan semua pilihan yang tersedia?

Well, kamu tidak sendirian! Saya ingat ketika pertama kali diminta untuk mengimplementasikan enkripsi di aplikasi e-commerce yang saya kerjakan. Saat itu, saya benar-benar bingung – AES, RSA, SHA, HMAC… semuanya terdengar seperti alphabet soup yang membingungkan!

Tapi setelah bertahun-tahun bekerja dengan kriptografi di Go, saya menyadari bahwa implementasi enkripsi yang aman sebenarnya tidak sesulit yang terlihat. Yang penting adalah memahami konsep dasarnya dan mengikuti praktik terbaik.

Jadi ambil secangkir kopi (atau teh, kalau kamu lebih suka! ☕), dan mari kita selami dunia menarik dari enkripsi di Golang. Saya akan berbagi pengalaman pribadi, tips keamanan, dan contoh implementasi yang sudah saya gunakan di proyek-proyek nyata.

Mengapa Enkripsi Begitu Penting?

The Security Wake-Up Call

Sebelum kita masuk ke implementasinya, mari saya ceritakan mengapa enkripsi begitu penting dalam dunia digital saat ini.

Fakta mengejutkan: Menurut laporan Verizon Data Breach Investigations 2023, 83% pelanggaran data melibatkan data yang tidak terenkripsi. Dan yang lebih mengejutkan lagi, 60% perusahaan yang mengalami pelanggaran data akhirnya bangkrut dalam waktu 6 bulan.

Saya pernah bekerja di startup fintech yang hampir mengalami bencana keamanan karena data kartu kredit user tidak terenkripsi dengan benar. Untungnya, kami menemukan masalahnya sebelum ada yang mengeksploitasinya. Sejak saat itu, saya menjadi sangat fanatik tentang keamanan data.

What Makes Go Great for Cryptography?

Golang memiliki beberapa keunggulan untuk implementasi kriptografi:

- Standard Library yang Kuat: Package

cryptobawaan Go sangat comprehensive - Performance Tinggi: Optimized untuk operasi kriptografi

- Cross-Platform: Konsisten di berbagai platform

- Memory Safety: Mengurangi risiko buffer overflow dan memory corruption

Metode Enkripsi yang Harus Kamu Ketahui

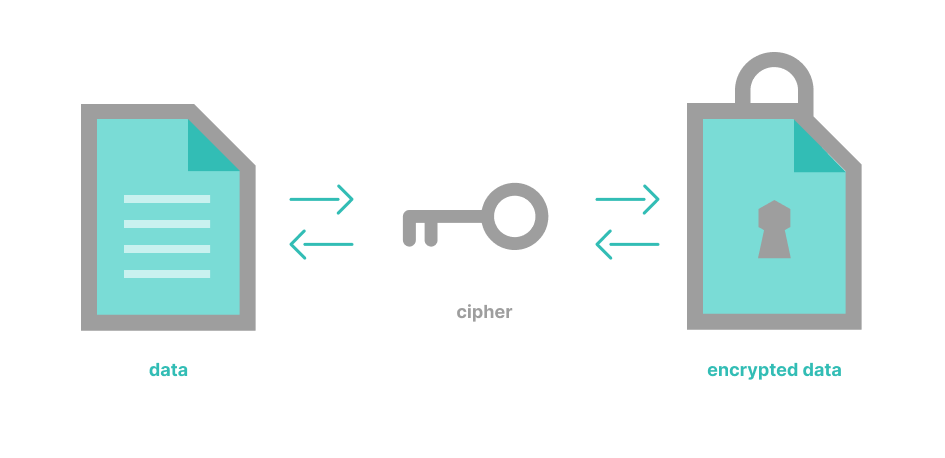

1. AES (Advanced Encryption Standard): The Workhorse

AES adalah seperti kuda pekerja dalam dunia enkripsi. Ini adalah algoritma simetris yang menggunakan kunci yang sama untuk enkripsi dan dekripsi.

Kapan menggunakan: Untuk mengenkripsi data dalam jumlah besar, file, atau data yang perlu diakses dengan cepat.

Pengalaman pribadi saya: Saya menggunakan AES untuk mengenkripsi file konfigurasi database dan API keys di aplikasi production. Ini memberikan keamanan yang baik tanpa mengorbankan performa.

package main import ( "crypto/aes" "crypto/cipher" "crypto/rand" "encoding/hex" "fmt" "io" ) func encryptAES(key, plaintext []byte) (string, error) { // Validasi panjang kunci if len(key) != 32 { return "", fmt.Errorf("key must be 32 bytes for AES-256") } block, err := aes.NewCipher(key) if err != nil { return "", fmt.Errorf("failed to create cipher: %v", err) } // Buat IV (Initialization Vector) yang random ciphertext := make([]byte, aes.BlockSize+len(plaintext)) iv := ciphertext[:aes.BlockSize] if _, err := io.ReadFull(rand.Reader, iv); err != nil { return "", fmt.Errorf("failed to generate IV: %v", err) } // Enkripsi menggunakan CFB mode stream := cipher.NewCFBEncrypter(block, iv) stream.XORKeyStream(ciphertext[aes.BlockSize:], plaintext) return hex.EncodeToString(ciphertext), nil } func decryptAES(key []byte, encrypted string) (string, error) { // Decode dari hex string ciphertext, err := hex.DecodeString(encrypted) if err != nil { return "", fmt.Errorf("failed to decode hex: %v", err) } // Validasi panjang ciphertext if len(ciphertext) < aes.BlockSize { return "", fmt.Errorf("ciphertext too short") } block, err := aes.NewCipher(key) if err != nil { return "", fmt.Errorf("failed to create cipher: %v", err) } // Ekstrak IV dan ciphertext iv := ciphertext[:aes.BlockSize] ciphertext = ciphertext[aes.BlockSize:] // Dekripsi stream := cipher.NewCFBDecrypter(block, iv) stream.XORKeyStream(ciphertext, ciphertext) return string(ciphertext), nil } func main() { // Kunci 32 byte untuk AES-256 key := []byte("thisis32bitlongpassphrasekey!") plaintext := "Ini adalah data rahasia yang sangat penting!" fmt.Printf("Plaintext: %s\n", plaintext) // Enkripsi encrypted, err := encryptAES(key, []byte(plaintext)) if err != nil { fmt.Printf("Error saat enkripsi: %v\n", err) return } fmt.Printf("Data terenkripsi: %s\n", encrypted) // Dekripsi decrypted, err := decryptAES(key, encrypted) if err != nil { fmt.Printf("Error saat dekripsi: %v\n", err) return } fmt.Printf("Data terdekripsi: %s\n", decrypted) }

Tips keamanan dari pengalaman saya:

- Selalu gunakan IV yang random untuk setiap enkripsi

- Simpan IV bersama dengan ciphertext

- Gunakan kunci yang cukup panjang (32 byte untuk AES-256)

- Validasi input sebelum enkripsi

2. RSA: The Asymmetric Champion

RSA adalah algoritma asimetris yang menggunakan sepasang kunci – kunci publik untuk enkripsi dan kunci privat untuk dekripsi.

Kapan menggunakan: Untuk mengenkripsi kunci simetris, digital signatures, atau komunikasi yang memerlukan autentikasi.

Pengalaman pribadi saya: Saya menggunakan RSA untuk mengenkripsi kunci AES yang digunakan untuk mengenkripsi data user. Ini memberikan lapisan keamanan tambahan.

package main import ( "crypto/rand" "crypto/rsa" "crypto/sha256" "crypto/x509" "encoding/pem" "fmt" ) func generateRSAKeyPair() (*rsa.PrivateKey, *rsa.PublicKey, error) { // Generate private key 2048-bit privateKey, err := rsa.GenerateKey(rand.Reader, 2048) if err != nil { return nil, nil, fmt.Errorf("failed to generate key: %v", err) } return privateKey, &privateKey.PublicKey, nil } func encryptRSA(publicKey *rsa.PublicKey, plaintext []byte) ([]byte, error) { // RSA hanya bisa mengenkripsi data yang lebih kecil dari ukuran kunci // Untuk data besar, gunakan hybrid encryption return rsa.EncryptOAEP(sha256.New(), rand.Reader, publicKey, plaintext, nil) } func decryptRSA(privateKey *rsa.PrivateKey, ciphertext []byte) ([]byte, error) { return rsa.DecryptOAEP(sha256.New(), rand.Reader, privateKey, ciphertext, nil) } func signRSA(privateKey *rsa.PrivateKey, data []byte) ([]byte, error) { return rsa.SignPKCS1v15(rand.Reader, privateKey, crypto.SHA256, data) } func verifyRSA(publicKey *rsa.PublicKey, data, signature []byte) error { return rsa.VerifyPKCS1v15(publicKey, crypto.SHA256, data, signature) } func main() { // Generate key pair privateKey, publicKey, err := generateRSAKeyPair() if err != nil { fmt.Printf("Error generating keys: %v\n", err) return } // Data yang akan dienkripsi message := []byte("Pesan rahasia untuk RSA") // Enkripsi dengan public key encrypted, err := encryptRSA(publicKey, message) if err != nil { fmt.Printf("Error encrypting: %v\n", err) return } fmt.Printf("Encrypted: %x\n", encrypted) // Dekripsi dengan private key decrypted, err := decryptRSA(privateKey, encrypted) if err != nil { fmt.Printf("Error decrypting: %v\n", err) return } fmt.Printf("Decrypted: %s\n", string(decrypted)) // Digital signature signature, err := signRSA(privateKey, message) if err != nil { fmt.Printf("Error signing: %v\n", err) return } // Verify signature err = verifyRSA(publicKey, message, signature) if err != nil { fmt.Printf("Signature verification failed: %v\n", err) } else { fmt.Println("Signature verified successfully!") } }

3. Hybrid Encryption: The Best of Both Worlds

Untuk data yang besar, kita sering menggunakan kombinasi RSA dan AES – ini disebut hybrid encryption.

Kapan menggunakan: Untuk mengenkripsi file besar atau data yang perlu dikirim secara aman.

package main import ( "crypto/aes" "crypto/cipher" "crypto/rand" "crypto/rsa" "crypto/sha256" "encoding/hex" "fmt" "io" ) type EncryptedData struct { EncryptedKey []byte `json:"encrypted_key"` IV []byte `json:"iv"` Data []byte `json:"data"` } func hybridEncrypt(publicKey *rsa.PublicKey, plaintext []byte) (*EncryptedData, error) { // Generate random AES key aesKey := make([]byte, 32) if _, err := io.ReadFull(rand.Reader, aesKey); err != nil { return nil, fmt.Errorf("failed to generate AES key: %v", err) } // Encrypt data with AES block, err := aes.NewCipher(aesKey) if err != nil { return nil, fmt.Errorf("failed to create AES cipher: %v", err) } iv := make([]byte, aes.BlockSize) if _, err := io.ReadFull(rand.Reader, iv); err != nil { return nil, fmt.Errorf("failed to generate IV: %v", err) } ciphertext := make([]byte, len(plaintext)) stream := cipher.NewCFBEncrypter(block, iv) stream.XORKeyStream(ciphertext, plaintext) // Encrypt AES key with RSA encryptedKey, err := rsa.EncryptOAEP(sha256.New(), rand.Reader, publicKey, aesKey, nil) if err != nil { return nil, fmt.Errorf("failed to encrypt AES key: %v", err) } return &EncryptedData{ EncryptedKey: encryptedKey, IV: iv, Data: ciphertext, }, nil } func hybridDecrypt(privateKey *rsa.PrivateKey, encryptedData *EncryptedData) ([]byte, error) { // Decrypt AES key with RSA aesKey, err := rsa.DecryptOAEP(sha256.New(), rand.Reader, privateKey, encryptedData.EncryptedKey, nil) if err != nil { return nil, fmt.Errorf("failed to decrypt AES key: %v", err) } // Decrypt data with AES block, err := aes.NewCipher(aesKey) if err != nil { return nil, fmt.Errorf("failed to create AES cipher: %v", err) } plaintext := make([]byte, len(encryptedData.Data)) stream := cipher.NewCFBDecrypter(block, encryptedData.IV) stream.XORKeyStream(plaintext, encryptedData.Data) return plaintext, nil }

Hashing dan Password Security

Secure Password Hashing

Untuk password, kita tidak menggunakan enkripsi, tapi hashing. Berikut implementasi yang aman:

package main import ( "crypto/rand" "encoding/base64" "fmt" "golang.org/x/crypto/bcrypt" ) func hashPassword(password string) (string, error) { // Generate salt dan hash password hashedBytes, err := bcrypt.GenerateFromPassword([]byte(password), bcrypt.DefaultCost) if err != nil { return "", fmt.Errorf("failed to hash password: %v", err) } return string(hashedBytes), nil } func verifyPassword(password, hashedPassword string) bool { err := bcrypt.CompareHashAndPassword([]byte(hashedPassword), []byte(password)) return err == nil } func generateSecureToken() (string, error) { // Generate random token untuk reset password, session, dll token := make([]byte, 32) if _, err := rand.Read(token); err != nil { return "", fmt.Errorf("failed to generate token: %v", err) } return base64.URLEncoding.EncodeToString(token), nil }

Best Practices dari Pengalaman Saya

1. Key Management

// ❌ Buruk - hardcode key key := []byte("mysecretkey123") // ✅ Baik - load dari environment variable key := []byte(os.Getenv("ENCRYPTION_KEY")) if len(key) != 32 { log.Fatal("ENCRYPTION_KEY must be 32 bytes") }

2. Error Handling

// ❌ Buruk - ignore error encrypted, _ := encryptAES(key, data) // ✅ Baik - handle error dengan proper encrypted, err := encryptAES(key, data) if err != nil { log.Printf("Encryption failed: %v", err) return err }

3. Input Validation

// ❌ Buruk - tidak validasi input func encrypt(data []byte) ([]byte, error) { return encryptAES(key, data) } // ✅ Baik - validasi input func encrypt(data []byte) ([]byte, error) { if len(data) == 0 { return nil, fmt.Errorf("data cannot be empty") } if len(data) > maxDataSize { return nil, fmt.Errorf("data too large") } return encryptAES(key, data) }

Common Security Mistakes dan Cara Menghindarinya

1. Menggunakan Algoritma yang Lemah

// ❌ Buruk - MD5 (sudah tidak aman) import "crypto/md5" hash := md5.Sum(data) // ✅ Baik - SHA-256 atau SHA-3 import "crypto/sha256" hash := sha256.Sum256(data)

2. Menggunakan Mode ECB

// ❌ Buruk - ECB mode (tidak aman) cipher.NewCBCEncrypter(block, iv) // ✅ Baik - CFB atau GCM mode cipher.NewCFBEncrypter(block, iv)

3. Tidak Menggunakan Salt untuk Password

// ❌ Buruk - tidak ada salt hash := sha256.Sum256([]byte(password)) // ✅ Baik - menggunakan bcrypt dengan salt otomatis hashedPassword, err := bcrypt.GenerateFromPassword([]byte(password), bcrypt.DefaultCost)

Real-World Examples dari Proyek Saya

1. Secure Configuration Storage

type SecureConfig struct { DatabaseURL string `json:"database_url"` APIKey string `json:"api_key"` SecretKey string `json:"secret_key"` } func SaveSecureConfig(config SecureConfig, encryptionKey []byte) error { // Serialize config configJSON, err := json.Marshal(config) if err != nil { return fmt.Errorf("failed to marshal config: %v", err) } // Encrypt config encrypted, err := encryptAES(encryptionKey, configJSON) if err != nil { return fmt.Errorf("failed to encrypt config: %v", err) } // Save to file return os.WriteFile("config.enc", []byte(encrypted), 0600) } func LoadSecureConfig(encryptionKey []byte) (*SecureConfig, error) { // Read encrypted file encryptedData, err := os.ReadFile("config.enc") if err != nil { return nil, fmt.Errorf("failed to read config file: %v", err) } // Decrypt config decrypted, err := decryptAES(encryptionKey, string(encryptedData)) if err != nil { return nil, fmt.Errorf("failed to decrypt config: %v", err) } // Deserialize config var config SecureConfig if err := json.Unmarshal([]byte(decrypted), &config); err != nil { return nil, fmt.Errorf("failed to unmarshal config: %v", err) } return &config, nil }

2. Secure API Communication

type SecureMessage struct { EncryptedData string `json:"encrypted_data"` Signature string `json:"signature"` Timestamp int64 `json:"timestamp"` } func SendSecureMessage(message []byte, privateKey *rsa.PrivateKey, publicKey *rsa.PublicKey) (*SecureMessage, error) { // Encrypt message encrypted, err := encryptRSA(publicKey, message) if err != nil { return nil, fmt.Errorf("failed to encrypt message: %v", err) } // Sign message signature, err := signRSA(privateKey, encrypted) if err != nil { return nil, fmt.Errorf("failed to sign message: %v", err) } return &SecureMessage{ EncryptedData: base64.StdEncoding.EncodeToString(encrypted), Signature: base64.StdEncoding.EncodeToString(signature), Timestamp: time.Now().Unix(), }, nil }

Performance Considerations

1. Benchmarking Encryption Methods

func benchmarkEncryption() { data := []byte("This is test data for encryption benchmarking") key := []byte("thisis32bitlongpassphrasekey!") // Benchmark AES start := time.Now() for i := 0; i < 1000; i++ { encryptAES(key, data) } aesTime := time.Since(start) fmt.Printf("AES encryption (1000 iterations): %v\n", aesTime) }

2. Memory Management

// Clear sensitive data from memory func secureClear(data []byte) { for i := range data { data[i] = 0 } } // Use defer untuk memastikan data dibersihkan func processSensitiveData(data []byte) { defer secureClear(data) // Process data... }

The Future of Cryptography in Go

1. Post-Quantum Cryptography

Go sudah mulai mendukung algoritma post-quantum cryptography:

// Go 1.21+ supports some post-quantum algorithms import "crypto/ed25519"

2. Hardware Acceleration

Go mendukung hardware acceleration untuk kriptografi:

// Use hardware acceleration when available import "crypto/aes" // Go will automatically use AES-NI if available

Final Thoughts: Security is a Journey

Implementasi enkripsi yang aman bukan hanya tentang menulis kode yang benar – ini tentang mindset keamanan yang konsisten.

“Security is not a product, but a process.” – Bruce Schneier

Key Takeaways:

- Always Use Strong Algorithms: AES-256, RSA-2048, SHA-256

- Proper Key Management: Never hardcode keys, use environment variables

- Input Validation: Always validate input before encryption

- Error Handling: Handle errors properly, don’t ignore them

- Regular Updates: Keep your crypto libraries updated

Secure Your Applications with Proper Encryption

Implementasi enkripsi yang aman adalah investasi yang penting untuk melindungi data pengguna dan reputasi aplikasi kamu. Mulai dengan praktik terbaik dan terus belajar tentang keamanan.

Your Turn: Secure Your Code

Saya ingin mendengar dari kamu! Apa tantangan terbesar yang kamu hadapi saat mengimplementasikan enkripsi? Metode enkripsi mana yang paling sering kamu gunakan? Dan apa tips keamanan yang kamu temukan selama bekerja dengan kriptografi?

Bagikan pengalaman kamu di komentar di bawah – mari kita belajar bersama dan berbagi pengetahuan tentang keamanan!

Dan ingat, keamanan bukan hanya tentang teknologi – ini tentang melindungi data dan kepercayaan pengguna kamu. Terus belajar, terus berlatih, dan jangan pernah berhenti peduli tentang keamanan! 🔐✨

Sampai jumpa lagi, fellow security-conscious developers! Keep your code secure and your data protected! 💻🛡️

Comments